Copy Link

Add to Bookmark

Report

PGK Issue 3

******************************************************************************

*******************************P.G.K nø3: Novembre 98*************************

******************************************************************************

-------------------------------------------

-------------------------------------------

--pppppppppp----------------kkk-----kkk----

--ppp-----pp--ggggggggg-----kkk----kkk-----

--ppp-----pp--g------gg-----kkk---kkk------

--ppp-----pp--g------gg-----kkk--kkk-------

--ppp-----pp--g------gg-----kkk-kkk-------- By Johann3

--pppppppppp--g-------------kkkkkk---------

--ppp--------ggg------------kkkkkk---------

--ppp--------ggg---gggggggg--kk-kkk--------

--ppp--------ggg------gg----kkk--kkk-------

--ppp--------ggg------gg----kkk---kkk------

--ppp--------ggggggggggg----kkk----kkk-----

-------------------------------------------

-------------------------------------------

******************************************************************************

********************************Disclaimer************************************

******************************************************************************

Aucune activit illgale que vous pourriez faire suite

la lecture de cet

e-zine ne peut en aucun cas impliquer P.G.K. ou l'un des auteurs.

Par le terme Cracking, P.G.K. ne prend pas en compte la possibilit de

copier et/ou d'utiliser de facon illgale un programme. La suppression de

diffrentes protections n'intervient que dans le but avou o certaines de ces

protections sont ridicules, en ce sens qu'elles violent nos droits de l'

utilisateur en rendant impossible les copies de sauvegarde de notre travail et

de nos investissements souvent si onreux.

Une des raisons pour lesquelles nous laissons galement ces articles

porte de main, c'est qu'il est indispensable pour un programmeur et/ou un

administrateur de connatre les techniques par lequelles le crime est commis.

Et par l

mme mieux comprendre comment se protger.

En clair: le piratage, c'est une question de style, copier ou enregistrer

des programmes SANS une autorisation pralable d'un ou des responsables de ce

programme, c'est du piratage.

Accder, de facon consciente ou non,

un ou des ordinateurs sans

autorisation ou dpasser les droit d'accs allous, et par ce comportement

obtenir n'importe quel type d'informations est illgal. Causer l'interruption

d'un programme, d'informations, de code, de commandes sur un ordinateur ou un

systme d'ordinateurs sans autorisation est illgal.

En clair: dans de nombreux pays, un "simple" nuke est punissable

d'emprisonnement ainsi que d'une amende. Alors, allez formatter les disques de

la CIA, mais ne venez pas vous plaindre, quand vous serez en taule, du mec

derrire vous qui vient de laisser tomber son savon...

Les auteurs des ces textes ne peuvent tres retenus comme responsable pour

des dommages spciaux, accidentels et/ou consquents

l'utilisation, et/ou

la mauvaise utilisation des informations contenues dans ces fichiers, mme si

cela a dj

t port

l'attention de P.G.K.. Attention, certains pays et

tats ne permettent pas l'exclusion et la limitations des responsabilits; si

vous tes rsident ou citoyen d'un tel pays/tat, vous n'avez pas l'

autorisation d'accder a ces informations. Arrtez immdiatement votre lecture

En clair: jouer avec du code de bas niveau peut srieusement endommager vos

fichiers et/ou votre matriel, une fois encore c'est VOTRE problme.

Attention, les textes ici prsents sont fournis "tel quels", la prcision et

la justesse des informations qui y sont contenues sont sujettes

des

conjectures. Aucune garantie implicite, ou non implicite, et d'aucun type que

ce soit, n'est assure par P.G.K.. Vous utilisez les informations qui y sont

fournies

vos propres risques! Cependant, P.G.K. s'engage

ESSAYER de

fournir le moins d'informations errones qu'il lui est possible.

En clair: nous sommes humains, les erreurs aussi...

Avant que vous continuiez plus loin votre lecture, nous aimerions que vous

preniez en considration le dur labeur et les efforts intenses que beacoup de

programmeurs ont investis dans leurs programmes. Utilisez avec discernement et

jugement les informations que vous allez trouver ici. La programmation, le

cracking, le hacking, le phreaking, etc... Toutes ces activits requirent

l'utilisation de programmes. Internet vous en propose un ventail trs large:

sharewares, freewares, cardwares et autres bidulwares; alors vous tes assez

grand pour faire une recherche et trouver ce dont vous avez besoin. Cependant,

gardez

l'esprit que la copie et l'enregistrement illgalle de programmes

est un crime et ne conduit qu'

l'augmentation des prix pour tout le monde.

En clair: un hacker, c'est avant tout quelqu'un qui cherche

rsoudre des

problmes, pas un pirate d'eau douce.

La libert d'expression sur le net. Les informations n'ont jamais tu

quelqu'un, c'est l'utilisation que l'on peut en faire qui est dangereuse!

Alors, battez-vous contre les imbciles si vous voulez, mais ne nous emmerdez

pas avec la censure. Internet est, et doit rester, l'autoroute de

l'information. Dur choix, mais qui est le ntre.

En clair: on vous entend dj

"... oui, mais la pdophilie... la mafia...",

heu les gars, on est au courant et on s'implique dans des mouvements contre

ces problmes. Mais si vous voulez que tout ca s'arrte, rendez vous chez vos

autorits locales (pour une fois qu'elles peuvent tre utiles

quelque chose)

et demandez leur de faire quelque chose, et faites quelque chose vous aussi.

Mais ne blmez pas tout le monde parce qu'il y a des emmerdeurs! On est pas

responsables des problmes des autres!

Tous les graphiques, marques, trademarks, nom de softs, sont sujets au

copyright de leur(s) proprietaire(s) et/ou auteur(s) respectif(s).

Tout les personnages ici sont purement et simplement fictifs. Toutes

ressemblances avec des personnes, vivantes ou dcedes, est purement

accidentelle et n'est le fruit que de la coincidence.

En clair: on fait souvent rfrence

Mr. Lamer. Non, ce n'est PAS vous!

Un grand merci

Fr-Hack pour ce superbe disclaimer

******************************************************************************

******************************Introduction************************************

******************************************************************************

Qui aurait pu un jour prdire que je vivrais assez vieux pour crire le

troisime numro d'un e-zine sur le hacking? Certainement pas mes parents, qui

sont persuads que tout ce que je sais faire, c'est m'abrutir devant mon cran

en jouant

des jeux stupides qui consistent

tuer tout ce qui bouge. Bien

videmment, je ne prends mme pas la peine d'essayer de leur expliquer, car

rien que a, a prouve qu'ils ont tout faux, mme si des fois, je joue

Unreal et consorts, et qu'ils ne comprendraient pas le quart de ce qui se

passe. Encore hier, ils m'ont demand comment je pouvais avoir un accs

Internet sans tre abonn... Les pauvres... Mon frangin, c'est pas mieux, il

est persuad que je fais n'importe quoi et que les gnrateurs de cartes de

crdit, a ne sert

rien. Enfin, j'aime autant a, car il serait capable de

commander plein de trucs et de se faire choper. Alors je le contredis pas non

plus (en plus, a m'arrange car il est assez baraqu ;)) et lui dis que non,

il a raison, les pirates a existe pas, que c'est juste dans les films ou qu'

il y a que des mecs qui se la ptent sur le net et qu'en fait, tout le monde

en est au niveau zro, bref que le monde est peupl de lamers (ce qui n'est

qu'

moiti faux)...

Enfin, je suppose que vous en avez strictement rien

foutre de ce que je

vous raconte l

, mais de toute faon, si vous lisez ceci, c'est que vous le

voulez bien, mme si vous pouviez certainement pas prvoir que ce serait aussi

pourri... A part a, je pense bientt ouvrir un ftp dans mon bahut, car ils

ont une connection cble mais personne n'a le droit de l'utiliser, sauf pour

faire une recherche, et encore... Je les ai dj

un peu hacks, et si j'arrive

pas installer un ftp (j'ai quand mme peur que a se voit, enfin je verrai

bien), je vais de toute faon leur faire pter leur systme car leur systme

de protection est vraiment pourri: ils utilisent Kwin95, un logiciel de merde

qui resteint l'accs dans le menu dmarrer (du genre poledit, mais en pire).

Et donc, il faut un password pour avoir accs

tout (et donc au Net). Mais

miracle, j'ai dcouvert qu'il suffisait de faire un Ctrl+Alt+Suppr et de tuer

Kwin95.exe pour repasser en mode complet. Ca m'a bien pris 30 secondes pour

trouver a, et a m'a fait gagner 50 balles (un copain voulait parier que je

serais pas fichu d'hacker leur systme!!!)!! Aprs a, le responsable du

rseau m'a vant leur systme de protection insurmontable (lol)!!!!!!!!!!!!!!

Je pense que je vais leur faire une petite dmonstration et leur proposer de

les protger, moyennant finance. Car je les attaque dans quelque jours par le

net et l

, on va rire, s'ils ont eu la connerie de relier leur rseau au

central o sont stocks les dossiers...

Bon, a y est, je crois que l'intro est assez longue et j'espre que le fait

que je savais pas du tout quoi crire avant de m'y mettre est relativement

pass inaperu, mais pour tre franc, j'ai quelques doutes... Mais bon, je

sens bien que vous n'en avez rien

foutre alors on va passer aux choses

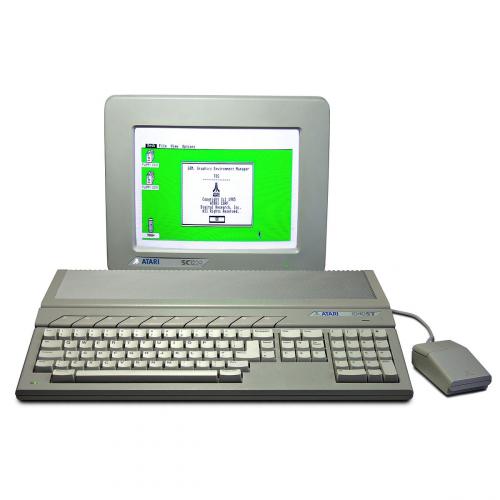

srieuses, avec d'entre de jeu un article de Johann3, qui, mme s'il trahit

l'esprit du hacking aux yeux de certains, a le don de me faire bien marrer.

NONO, nono_18_02@hotmail.com

(j'ai eu un problme avec nono@hackx.org, alors si vous m'aviez crit, soyez

cools et renvoyez-moi a

cette adresse provisoire)

P.S.: Je viens juste d'apprendre que PLUGIN n'aura pas le temps de faire le

site (t'inquites pas, c'est pas pour a que je vais retirer ton nom des

greetings :)), alors je crains fort que cette noble tche va revenir

Johann3

et moi-mme, ce qui veut dire que le site va tre encore pire que ce qui tait

prvu...

P.S.1: Oups!! On m'a signal que dans le dernier numro, j'ai oubli de

prciser que l'article de Doude, "comment hacker une meuf", n'avait pas t

crit pour P.G.K., mais pour "le hacking pour les golios"... Voil

, c'est

chose faite, l'oubli est rpar.

******************************************************************************

***********************************Sommaire***********************************

******************************************************************************

- Courrier du lecteur

- Faire flipper un mec sur Internet (Johann3)

- Tlcharger P.G.P. (NONO)

- Commandes P.G.P. (Alligator427)

- Economiser de l'argent en faisant ses courses (Johann3)

- Fabrication de TNT (CinimoD)

Je vous prviens d'avance, le "courrier du lecteur" consiste en ralit en

une merde infme crite par un enfoir de rpublicain, mais je me suis

malheureusement jur d'essayer de pas trop le dmolir, alors je suppose que

vous vous en chargerez

ma place... Sinon, CinimoD est un "petit nouveau" qui

a exprim le souhait d'intgrer P.G.K.. On lui a donc demand de faire ses

preuves, et il nous a pondu ce petit article pour le moins ... explosif! Je

pense donc qu'

partir de maintenant, vous aurez le plaisir de le lire

rgulirement dans nos futurs numros...

NONO

******************************************************************************

******************************Courrier du lecteur*****************************

******************************************************************************

[NONO: Bon, j'ai reu ce torchon infme que je dcide quand mme, dans ma

grande mansutude de publier (pour mieux le dtruire aussitt aprs!).

Evidemment, je trouve ce texte compltement stupide, inconscient, et j'y

rponds uniquement parceque je ne peux pas dcemment pas publier a sans

ragir... A vous de juger:]

"

De l'idiotie profonde de l'anarchie:

Qu'est ce que l'anarchie? Le sens commun veut qu'il s'agisse de l'tat d'un

peuple qui n'a pas ou n'a plus de gouvernement, c'est

dire l'tat de

dsordre social d

un manque d'autorit politique. Une nuance plus

pjorative, si cela se peut, tendrait

assimiler chaotique

anarchique.

Qu'en est-il rellement?

L'anarchisme actuel est n au 19me sicle. Il ne s'agit donc pas, comme

certains voudraient le faire croire, d'un mouvement toujours plus important de

personnes contestant une socit ingalitaire, mais plutt de l'action

terroriste et violente de quelques groupuscules extrmistes visant

instaurer

une dictature.

Ils ne refusent donc pas l'autorit, je veux dire le principe, mais ceux qui

l'exercent, leur but tant d'instaurer la dictature. Ce mot, si tant est qu'il

mrite ce nom, a pris plusieurs formes: ses gourous (car ne s'agirait-il pas

d'adeptes manipuls d'une secte?) principaux sont au nombre de trois:

- Stunei

- Bakounine (aid de Kropotkine)

- Proudhon.

Quelles sont maintenant les thses de l'anarchisme? Il y en a deux:

1. Le refus de tout principe extrieur d'autorit, religieux ou politique:

"ni Dieu, ni matre" (bien que cette "libert" soit illusoire).

2. Une critique de l'Etat au nom de l'individu: tout Etat (mme la dmocratie

) est tyrannique (ce qui est par dfinition absurde). Il empchrait la libre

expression de l'individu en rglementant sa vie sociale.

Un lecteur objectif comprendra immdiatement la stupidit de ces propos.

Il existe cependant, et il faut noter, par souci d'objectivit, un sens plus

positif: il s'agirait alors d'une organisation de la socit par elle-mme,

c'est

dire sans institution ou appareil d'Etat, fonde sur l'association des

producteurs (mutuelles, coopratives...) et l'absence de proprit prive.

Si les anarchistes furent bien souvent des destructeurs, ce ne serait donc

pas par amour du dsordre (ce qui est pour le moins contestable) mais au nom

de l'ide qu'ils se font du vritable ordre politique.

Cependant, on comprend vite que l'anarchie n'est qu'un cas limite d'une

drive de la dmocratie.

Comme le disait Platon, lorsque chacun veut imposer sa volont au pouvoir et

que le gouvernement, par souci de sa popularit, veut faire plaisir

chacun,

c'est alors qu'advient l'anarchie, d'o sort naturellement la tyrannie.

C'est en gnral le cas lorsque le gouvernement n'a plus l'autorit

ncessaire pour arbitrer d'une manire dcisive les antagonismes politiques,

conomiques ou sociaux.

L'anarchisme est une attitude fonde sur le refus systmatique de tout

pouvoir tabli et sur l'affirmation qu'il n'y a rien de suprieur aux valeurs

individuelles.

Proudhon, qui prconisa la suppression de la proprit prive et du

gouvernement, est considr comme le pre de l'anarchisme moderne. Mais ce

sont surtout les Russes Bakounine et Kropotkine qui ont tir les consquences

les plus radicales de l'anarchisme: "Dtruire sans distinction et aveuglment

avec cette seule pense: le plus possible et le plus vite possible.". Les

anarchistes se dfinissent donc comme des nihilistes primaires, voire primates

.

Soucieux seulement de dtruire et non de construire (plasticage du palais

Brognard), les anarchistes se posent donc comme des rvolts incapables d'tre

de vritables rvolutionnaires. De plus, ils prsentent un danger potentiel

pour les droits de l'Homme et les liberts, appelant un retour

une socit

prhistorique.

Vive la Rpublique!

Saint-Grgoire

"

[NONO: Bon, je crois que vous vous rendez compte vous aussi de sa stupidit

tous gards. Je pourrais facilement dmolir un par un tous ses prtendus

arguments, en dmontrant que la Rpublique est vraiment la pire chose que l'on

n'ait sans doute jamais invente, par plein de petits exemples (les

sans-papiers , les morts de froid, les trois millions de chmeurs, la monte

du F'Haine...) mais je ne crois pas qu'il en vaille la peine, et de plus, je

ne me sens pas rellement "assez anarchiste" (comprenez par l

ce que vous

voudrez) pour lui rpondre de la faon dont il faudrait le faire... Par contre

, si vous, vous voulez lui rpondre, surtout n'hsitez pas, vous y tes

vivement encourags et je peux vous assurer que je vous publierai sans aucune

hsitation ni censure dans le prochain numro.]

******************************************************************************

**********************Faire flipper un mec sur Internet***********************

**********************************(Johann3)***********************************

Arnaqueur --> moi: J.

Complice --> nomm C. (

cause de son nom)

Victime --> nomm Sy. ( idem )

Voil

, on est vendredi 23 octobre [NONO: merde, pourquoi ce putain d'article

ne parat que dans le numro de novembre, alors???](les cours sont fini :-) ).

Je ne sors pas ce soir car ... a fait 10 jours que je fais la fte tous les

soirs et que je rentre compltement niqu. Je me demande d'ailleurs si ma mre

n'a pas des soupons [NONO: t'inquites pas vieux, si elle est comme la mienne

, tu risques pas grand-chose :))]. Je lui ai avou que j'avais fum des joints

un soir (l'a-t-elle pris au srieux, je me le demande...). Donc ce soir-l

, je

me faisais vraiment chier: QUE FAIRE??? C'est dcid, je me fais un petit show

ma faon: un des mes collgues va vraiment flipper (a c'est Sy.). J'appelle

un complice qui ne s'y connat pas trop en ordi ( l

c'est C.): au cas o mon

show ne marche pas, je pourrais toujours le hacker lui.

J. : Salut, tu fous quoi ce soir?

C. : Rien, je vais peut tre aller sur internet (il utilise mon compte ce PD)!

J. : Tu viens, on nique Sy.??

C. : On fait comment?

C. : Comme quand je t'ai pirat!!!

J. : Ok, mais tu me feras rien cette fois, hein??

C. : Nnnooonn tu me connais...

Fin de la communication [NONO: et hop, au moins 0,74F dans la poche de France

Telecom :(].

Sur Internet, Sy. est l

. Une petite discussion et il accepte mon cheval de

troie (je lui avait dit que c'tait un fichier qui permettait de dcrypter

toutes les images de cul [NONO: ah ces jeunes, tous des obsds!!]).

Bon maintenant on s'amuse un peu (genre impression de message sur son

imprimante et utilisation de sa carte son {a marche trs bien: imaginez, le

mec entend: "T'es niqu, je t'ai pirat!"}).

Je le fait flipper un peu, genre "Sy., je t'ai pirat. Si jamais tu teins ton

ordi, au prochain dmmarage ton HD sera format" (si on est vraiment un connard

, on le fait pour de bon: c'est facile, on dite autoexec.bat et on tape

deltree *.* ou format c: /U).

Il se dconnecte: c'est gagn, il commence

flipper.

C'est

ce moment que mon complice intervient et tlphone

Sy. [NONO:

merci pour France Tlcon!], et

enregistre la conversation:

C. : Salut Sy. Ca va ? Alors qu'est ce que tu deviens?

Sy. (alarm): J'ai un prob!!! Y'a J. qui m'a pirat et qui a voulu faire des

trucs sur mon ordi!!

C. : Non ??? C'est vrai? Moi aussi, il m'avait pirat et ce connard avait

effac plein de fichiers. Je crois d'ailleurs qu'il avait inject un virus

. Je crois qu'il y est encore. Je te conseille de rien toucher!! A mon

avis il est srieux. Je vais lui tlphoner pour lui dire d'arrter. Allez

tchao.

Le mec est

ce point vraiment angoiss: si il redmare son ordi, c'est

niqu.

Maintenant, c'est moi qui vais lui tlphoner!! Mais avant, C. rappelle Sy.

et enregistre tout avec un micro:

C. : Salut c'est moi.

Sy. (angoiss): Alors?

C. : Je peux pas le joindre: c'est occup.

Sy. : Merde, qu'est ce que je fais?

C. : Je sais pas, dsol!

C. me retlphone et j'enregistre ses deux enregistrements.

Voil

maintenant c'est moi qui lui (

Sy.) tlphone. 2 solutions:

1re version (le mec ragit violemment):

J. : (avec une voix de fou-furieux version KORN) HAHAHAHAHAHAH!!!

Je t'ai pirat!! T'es niqu!!! Gros con!

Sy. : (Completement affol) T'tais pas serieux, hein? Rigole pas avec a!

J. : A ton avis? Essaye rien qu'une fois de redmarrer ton ordi et tu

verras (rire de sadique)!!!

Sy. : Putain, tu vas voir j'ai tout mis sur disquette! Je vais tlphoner aux

flics.

J. : Attends 5 secondes. Et pleure ta race, j'ai aussi pirat ta ligne

tlphonique!! Ecoute (passez les deux enregistrement):

Alors maintenant? tu voulais faire quoi dj

?

Maintenant l

c'est

vous de voir jusque o vous voulez aller.

Imaginez une suite...

2me version (le mec est mort de trouille):

J. : Salut ( voix sadique nø2). Tu me reconnais? Le mec qui t'as pirat! Je

rigolais! Seulement pour l'histoire du redmmarage, c'tait vrai... Ne

rdemmare surtout pas ton ordi!! Il faut que je passe chez toi pour

rparer mes conneries. Alors en attendant, n'utilise plus ton ordi!

Sy. : Je fais quoi alors?

J. : Tu fermes ta gueule!

Personnellement je prfre la version nø1, mais la 2 a aussi son charme: le

mec n'osera plus utiliser son ordi tant que vous ne serez pas venu chez lui

pour lui rparer (moi a a dur 2 semaines...).

Voil

pour mon petit dlire. Allez tchao tout le monde.

Johann3, johann__3@hotmail.com

******************************************************************************

**************************Tlcharger P.G.P. (NONO)***************************

******************************************************************************

Bon, comme vous le savez peut-tre si vous avez essay de le tlcharger (au

moins le freeware), normalement, il est interdit et thoriquement impossible

de le faire si vous n'tes pas rsident aux States... Alors, comme il s'agit

du meilleur soft de cryptage existant, il est tout

fait lgitime que vous

le vouliez quand mme. Donc, pour ceci, il vous suffit d'aller sur www.pgp.com

(quoi? Vous n'avez pas d'accs au Net??? Comment faites-vous pour lire ceci,

alors???), et de commencer

aller dans les rubriques P.G.P., freeware

download, et toute cette sorte de choses... Aprs, vous allez arriver

un

questionnaire qui vise

savoir si oui ou non, vous habitez aux States. Alors,

videmment, il est trs facile de prtendre que oui, mais a ne marchera pas.

Donc, vous copiez l'adresse sur laquelle vous tes en ce moment et vous tapez

www.anonymiser.com (c'est peut-tre un "z", je ne suis plus sr). L

, vous

choisissez free surfing, et vous rentrez l'adresse copie prcdemment. Voil

,

vous validez, et vous avez plus qu'

attendre que le tlchargement de P.G.P.

s'achve tranquillement...

NONO

******************************************************************************

*********************************Commandes P.G.P.*****************************

**********************************(Alligator427)******************************

******************************************************************************

Bon, puisque vous venez d'apprendre

tlcharger P.G.P., autant que vous

appreniez aussi

vous en servir, non? Tel est le but de cet article tir du

premier numro de MJ13...

NONO

Vers 2.2 | RESUME DES COMMANDES P.G.P. |

| PAR |

Rf: INTERNET INTERDIT | ALLIGATOR427 | 09/1996

ATTENTION: PGP est actuellement interdit en France... A vos risques et prils.

Le logiciel sera dispo sur le prochain cd d'MJ13. P-G-P P-our G-rand P-irates

et non P-our G-ros P-loucs!!!

Un petit resum en speed des commandes PGP:

Pour chiffrer un fichier en clair avec la clef publique du destinataire,

tapez:

pgp -e fichier son_nom [autres noms]

Pour signer un texte en clair avec votre clef secrte:

pgp -s fichier [-u votre_nom]

Pour signer un texte en clair avec votre clef secrte, puis le chiffrer avec

la clef publique du destinataire, produisant un fichier .pgp:

pgp -es fichier son_nom [autres noms] [-u votre_nom]

Pour chiffrer de manire conventionelle seulement:

pgp -c fichier

Pour dchiffrer ou vrifier une signature pour un fichier chiffr (.pgp):

pgp fichier_chiffr [-o fichier_en_clair]

Pour dechiffrer un fichier avec une armure ASCII en plusieurs parties:

sauvegarder toutes les parties dans l'ordre correct dans un ficher avec une

extension .asc, puis tapez:

pgp fichier_armure [-o fichier_en_clair]

Fonctions de gestion des clefs:

Pour gnrer votre propre paire de clefs publique/secrte:

pgp -kg

Pour ajouter le contenu d'un fichier de clefs

votre fichier de clefs public

ou secret:

pgp -ka fichier_de_clefs [votre_fichier_de_clef]

ou: pgp -kxa nom_d_utilisateur fichier_de_la_clef [fichier_de_clef]

Pour retirer une clef de votre fichier de clefs public ou secret:

pgp -kr nom_d_utilisateur [fichier_de_clefs]

Pour extraire (copier) une clef de votre fichier de clefs public ou secret:

pgp -kx nom_d_utilisateur fichier_de_la_clef [fichier_de_clefs]

Pour visualiser le contenu de votre fichier de clefs:

pgp -kv[v] [nom_d_utilisateur] [ficher_de_clefs]

Pour visualiser l'empreinte d'une clef publique, afin de faciliter sa

vrification au tlphone avec son propritaire:

prp -kvc [nom_d_utilisateur] [ficher_de_clefs]

Pour vrifier les signatures sur votre fichier de clefs publiques:

pgp -kc [nom_d_utilisateur] [ficher_de_clefs]

Pour modifier le nom d'utilisateur ou le mot de passe pour votre clef secrte:

pgp -ke nom_d_utilisateur [ficher_de_clefs]

Pour modifier les paramtres de confiance pour une clef publique:

pgp -ke nom_d_utilisateur [ficher_de_clefs]

Pour signer la clef publique de quelqu'un d'autre sur votre fichier de clefs

publiques:

pgp -ks son_nom [-u votre_nom] [fichier_de_clefs]

Pour enlever certaines signatures d'une personne sur un fichier de clefs:

pgp -krs son_nom [fichier_de_clefs]

Pour inactiver une clef publique afin que PGP ne l'utlise pas, ou pour la

ractiver:

pgp -kd son_nom [fichier_de_clefs]

Pour rvoquer votre propre clef de facon permanente et mettre un certificat

de compromission de clef:

pgp -kd votre_nom [fichier_de_clefs]

-------------------- Commandes soteriques:-----------------------------------

Pour dchiffrer un message et laisser intacte la signature:

pgp -d fichier_chiffr

Pour crer un certificat de signature de "tache" du document:

pgp -sb fichier_de_texte [-u votre_nom]

Pour dtacher un certificat de signature d'un message sign:

pgp -b fichier_chiffr

Options qui peuvent tre utilises en combinaison avec d'autres options:

Pour produire un fichier chiffr en format ASCII base-64, ajouter l'option -a

lors du chiffrement ou de la signature d'un message ou l'extraction d'une clef

:

pgp -sea fichier son_nom

ou: pgp -kxa nom_d_utilisateur fichier_de_la_clef [fichier_de_clefs]

Pour effacer compltement le fichier en clair aprs avoir produit le fichier

chiffr, ajoutez l'option -w lors du chiffrement ou de la signature d'un

message:

pgp -sew message.txt son_nom

Pour spcifier qu'un fichier en clair contient du texte ASCII et non du

binaire, et qu'il faut le convertir aux conventions locales de lignes de texte

, ajouter l'option -t (texte) aux autres options:

pgp -seat message.txt son_nom

Pour voir le fichier dchiffr sur votre cran (comme la commande "more" de

style Unix), sans l'crire dans un fichier, utilisez l'option -m (more) lors

du dchiffrement:

pgp -m ciphertextfile

Pour spcifier que le texte dchiffr du destinataire sera affich SEULEMENT

sur son cran et ne peut pas tre sauvegard sur disque, ajouter l'option -m:

pgp -steam message.txt son_nom

Pour ruprer le nom de fichier en clair originel lors du dchiffrement,

ajouter l'option -p:

pgp -p fichier_chiffre

Pour utiliser un mode filtre au style Unix, lisant l'entre standard et

crivant sur la sortie standard, ajouter l'option -f:

pgp -feast son_nom < fichier_entre > fichier_sortie

Et voili, voil

.... Esprant que c'est assez clair... N'oubliez pas que P.G.P.

, ou son utilisation est une violation de vos droits de messageries prives,

reprhensible par la LOI Franaise!! Vivez planqus! FTW [NONO: Fuck The World

???].

P.S.: Merci

Phillip Zimmermann pour ce logiciel.

Alligator427

******************************************************************************

****************************Economiser de l'argent****************************

****************************en faisant ses courses****************************

************************************Johann3***********************************

******************************************************************************

Voici une liste (qui ne demande qu'

tre complte) pour voler ou payer moins

cher ses jeux, matriels ou logiciels:

******************************************************************************

***********************************Le scannage********************************

******************************************************************************

Matriel:

- scanner ( minimum 600 ppp)

- imprimante

- ordinateur

- cerveau

- du papier autocollant

Action:

1/ Les jeux

C'est cher, non? Il existe une petite mthode bien pratique pour se faire un

jeu

moins de 100 fr.: allez dans un magasin (genre Casino, Auchan, carrefour

, ...). Allez y acheter la petite merde de jeux sortie en version budget ou

une compilation de shareware

50 balles et choisissez votre jeu (celui que

vous voulez, pas la merde

50 balles).

Regardez sur la bote combien il y a de fois le code barre.

2/ Maintenant, rentrez chez vous et scannez le code barre de votre jeux

compltement pourri.

3/ Maintenant 2 choix: soit vous ramenez le jeu pour vous faire rembourser,

soit vous trouvez un crtin qui va vous acheter votre jeu (ne riez pas, a

existe des mecs qui m'achtent des jeux budget

250 balles au lieu de 100).

4/ Une fois cela fait, imprimez votre code barre le nombre de fois ncessaire

sur votre papier autocollant

la bonne taille [NONO: c'est a le plus chiant]

.

5/ Retournez dans votre magasin et testez votre code barre sur les machines

l'intrieur du magasin, s'il y en a (ils sont gentils quand mme, Casino, de

nous permettre de vrifier notre arnaque, non?).

6/ Si a marche, parfait, vous collez vos codes barre sur ceux du jeu/logiciel

en question et vous partez

la caisse pour payer votre jeu. Choisissez une

caisse o il y a une caissire qui s'y connat que dalle en ordi [NONO: a

devrait pas tre trop difficile, vu qu'elles ont dj

du mal avec leur caisse

lectronique...]. Et rentrez chez vous et jouez

votre ordi.

Si a ne marche pas pour une quelconque raison, rentrez chez vous et

recommencez au 2/ mais avec une rsolution suprieure (et changez de magasin,

on sait jamais).

Voil

, c'est tout.

P.s.: Casino est la cible parfaite puisque les tiquettes marquent "Jeux

CD-Rom" quand on les passe... On ne distingue donc pas Wolfenstein 3D et

Unreal: cool, non?

P.s.2: On peut srement le faire avec du matriel mais c'est plus risqu.

P.s.3: N'oubliez pas que tout ceci n'a t cri que dans le but strictement

ducatif consistant

ce que Casino amliore son systme de protection et non

pas pour que vous voliez les jeux! :-) ... Non je rigole mais ne volez pas

tout, j'en veux aussi.

******************************************************************************

*************************************LA FNAC**********************************

******************************************************************************

Matriel:

- de l'argent (de dpart: il sera rembours aprs)

- un graveur

Action:

1/ Achetez un CD

la FNAC.

2/ Gravez le truc.

3/ Retournez

la FNAC pour vous faire rembourser (n'oubliez pas que la devise

de la FNAC est: "satisfait ou rembours " : ils sont obligs [NONO: a marche

quand mme pas

tous les coups, a...] de vous rembourser.

Soyez content.

******************************************************************************

********************************Le vol

l'talage****************************

******************************************************************************

L

c'est pas de moi mais a marche, bien alors je vous le mets quand mme:

La FNAC possde l'un des meilleurs systme de scurit contre le vol. Mais

tous les systmes ont une faille :).

Note : Ce filez n'est pas destin

un but lucratif mais s'intresse plutot au

principe de Hacking, ce qui est toujours bon

savoir pour le Phun.

Le systme de scurit de la FNAC:

----------------------------------

Comme beaucoup de magasins analogues, la FNAC possde le systme de scurit

suivant:

- Camras de surveillance dissimules

- Dtection magntique des articles

Comment le Hacker:

------------------

Le premier dpend videmment de votre FNAC ou magasin,

vous de reprer les

camras et de trouver un angle mort (c'est faisable, je vous le garantis).

Le second est apparemment plus difficile a Hacker sauf si vous suivez ces

conseils:

- Munissez vous d'une sacoche souple avec fermeture clair <-- :).

- Tapissez l'intrieur de papier alu, hermtiquement. Les proprits de l'alu

sont telles qu'elles lui permettent de renvoyer le champ magntique et de ne

pas y exposer les cellules (bobines plates autocollantes) normalement prvues

cet effet.

- Allez dans votre FNAC, prenez les articles qui vous plaisent (les CD

marchent bien parce qu'ils sont plats), pourvu que la cellule soit bien

parallle aux parois de votre sacoche. L'important est de passez bien

paralllement avec la sacoche pour constituer une barrire face au champ

magntique (c'est le mme principe que de couper un rayon infrarouge de

scurit avec deux mirroirs).

- Si par malheur il y a une fuite, le champ magntique pntrera dans le sac

et dtectera les cellules sur les articles [NONO: et dans ce cas, on fait quoi

, hein???].

Voil

, avec un peu d'organisation, vous pouvez facilement bebar la FNAC.

Cet article a t crit et considr come du Hacking parce qu'il part d'un

principe de dtournement d'un systme de scurit lectronique.

P.S.1 : Je crois que ce texte n'est pas de NPRC et qu'ils l'ont eux aussi

repris mais je ne sais plus d'o!

P.S.2 : Ce systme marche trs bien avec les CD audio.

******************************************************************************

********************************L'change*************************************

******************************************************************************

Matriel:

- un peu d'argent

- un vigile con comme ses pieds

- c'est tout

Action :

1/ Allez dans un grand magasin (comme Casino: je fais pas de pub mais ils sont

vraiment trop cons l

-bas).

2/ Achetez un produit bas de gamme (choisissez la mme marque que l'objet tant

convoit).

Exemple : Sound Blaster 16 (150 balles)

3/ Achetez-le dans le magasin (pas aux caisses)

un vendeur.

4/ Zonez un peu dans la grande surface sans en sortir.

5/ Allez reposer votre achat (dans mon cas la sound Blaster 16).

6/ Prenez l'objet dsir.

Exemple : Sound Blaster AWE 64 (multipack + 6 jeux) qui cote 1500 fr.

7/ Allez maintenant, il faut sortir par la caisse sans achat.

8/ Montrez le petit papier comme quoi vous avez achet une carte son.

9/ Utilisez votre nouveau matriel.

Voil

c'est fini pour ce premier dossier. Il doit srement exister plein

d'autre mthodes pour voler ou arnaquer les jeux. Si vous voulez le complter,

vous pouvez toujours crire

johann__3@hotmail.com.

Allez a+

Johann__3

******************************************************************************

**************************Fabrication de TNT (Cinimod)************************

******************************************************************************

Bonjour cher lecteur de P.G.K.! Ceci est mon premier texte alors ne soyez

pas trop chiens!

Tout d'abord, quelques mises en garde: le TNT est DANGEREUX! C'est un vrai

explosif! Donc, vous l'aurez compris, pas de connerie! Alors venez pas chialer

aprs si a vous a pt dans la face! JE NE SUIS AUCUNNEMENT RESPONSABLE DE

VOS ACTES!

Alors let's go!

Recette de fabrication:

* Prendre 2 rcipients. Dans le premier, prparer une solution compose de

76% d'acide sulfurique, 23% d'acide nitrique et 1% d'eau. Dans l'autre

rcipient, prparer une autre solution compose de 43% d'acide sulfurique

et 57% d'acide nitrique (pourcentages calculs en poids, dans les deux cas).

* Prendre 10 grammes de la premire solution et les verser dans 1 rcipient

vide et PLACE DANS 1 BAIN DE GLACE !

* Additionner dix grammes de tolune et remuer durant quelques minutes.

* Sortir le rcipient du bain de glace et le chauffer doucement jusqu'a 50øC

. La solution est constamment remue pendant qu'on la rchauffe.

* 50 grammes de la premire solution sont ajouts et on laisse la

temprature monter jusqu'

55øC. Cette temprature est maintenue durant les 10

minutes suivantes, et un liquide huileux commence alors

se former au dessus

de l'acide.

* Aprs 10

12 minutes, la solution est remise dans le bain de glace, et

refroidie

45øC. En parvenant

cette temperature, le liquide huileux tombera

au fond du rcipient. A ce moment, la solution d'acide restant devra tre

enleve au moyen d'une seringue.

* Cinquante grammes supplmentaires de la premire solution sont ajouts au

liquide huileux, tandis qu'une fois la temprature atteinte, elle est

maintenue durant une pleine demi-heure.

* A la fin de cette demi-heure, la solution est laisse

refroidir jusqu'

60øC, et elle est maintenue

cette temprature durant une autre demi-heure.

Aprs cela, l'acide est de nouveau enlev, en laissant une fois encore le

liquide huileux au fond.

* Trente grammes d'acide sulfurique sont ajouts, tandis que le liquide

huileux est doucement rchauff

80øC. Tout accroissement de temperature doit

tre effectu lentement et doucement.

* Lorsque la temprature dsire est atteinte, 30 grammes de la seconde

solution sont ajouts et la temprature est remonte de 80

104øC, o elle

est maintenue durant 3 heures.

* Aprs cette priode de 3 heures, le mlange est refroidi

100øC, et il

est maintenu

cette temprature durant une demi-heure.

* Aprs cette demi-heure, l'huile est te de l'acide et lave

l'eau

bouillante.

* Aprs le lavage

l'eau bouillante, tandis que l'on continue

remuer

constamment, le TNT commencera

se solidifier.

* Quand la modification a commenc, de l'eau froide est ajoute au rcipient

, de telle sorte que le TNT se formera en boulettes. Cela fait, vous tes

maintenant en possession de TNT de bonne qualit.

NOTE : Les tempratures utilises dans la prparation du TNT sont prcises

et doivent tre respectes. N'estimez pas ou ne faites pas d'aproximation.

Achetez un bon thermomtre centigrade.

CinimoD

******************************************************************************

***********************************Conclusion*********************************

******************************************************************************

Bon, on commence (je dis bien "on commence")

avoir un peu de succs, les

gens me parlent un peu de P.G.K., on a mme eu une proposition de fusion avec

un autre groupe, CinimoD veut intgrer Pretty Good Keys, on a t publi sur

le site 10conect... Bref, au bout de 2 numros, les gens commencent

ragir

de faon plutt positive, contrairement

ce que je craignais. Pour le moment,

on n'a mme reu aucune remarque ngative (pour tre franc, il n'y a pas eu

tellement de lettre d'admiration non plus...) ni menace quelconque, si l'on

excepte la lettre de Saint-Grgoire (quel pseudo pourri, encore pire que le

mien!), qui n'tait d'ailleurs pas spcialement dirige contre nous...

De plus, le site devrait tre oprationnel

partir de dbut Dcembre sur:

www.multimania.com/pgk

NONO

******************************************************************************

***********************************GREETINGS**********************************

******************************************************************************

GG, PLUGIN, Laurence, Skate-Net, Marion, |hiha|, et bien sr tous ceux qui

tranent comme moi sur #houseofwarez et #warezfrancais (en undernet)...